5.1. Storage per iSCSI exportieren¶

Mit Acronis Cyber Infrastructure können Sie Cluster-Speicherplatz über iSCSI und auf SAN-ähnliche Weise an externe Betriebssysteme und Drittanbieter-Virtualisierungslösungen als LUN-Blockgeräte exportieren.

Sie können in Acronis Cyber Infrastructure Gruppen von redundanten Zielen erstellen, die auf verschiedenen Storage-Knoten laufen. Sie können an jede Zielgruppe mehrere Storage-Volumes anschließen, je mit eigener Redundanz, die von der Storage-Ebene bereitgestellt wird. Diese Volumes werden von den Zielen als LUNs exportiert.

Jeder Knoten in einer Zielgruppe kann ein einzelnes Ziel für diese Gruppe hosten, wenn Ethernet verwendet wird, oder ein Ziel pro FC-Port, wenn Fibre Channel verwendet wird. Wenn einer der Knoten in einer Zielgruppe zusammen mit seinem/seinen Ziel(en) ausfällt, werden fehlerfreie Ziele aus derselben Gruppe weiterhin Zugang zu den LUNs gewähren, die zuvor von dem/den ausgefallenen Ziel(en) bereitgestellt wurden.

Sie können mehrere Zielgruppen auf denselben Knoten erstellen. Ein Volume kann jedoch zu einem Zeitpunkt immer nur an eine Zielgruppe angeschlossen sein.

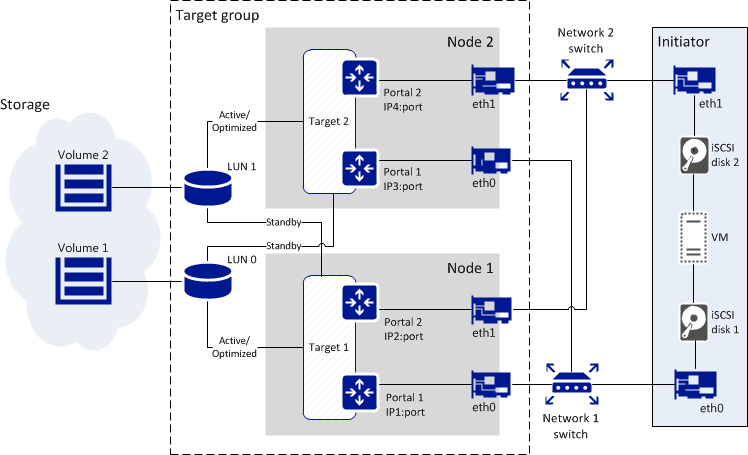

Die folgende Abbildung zeigt eine typische Konfiguration, um Speicherplatz von Acronis Cyber Infrastructure per iSCSI exportieren zu können.

Die Abbildung zeigt zwei Volumes, die sich auf einem redundanten Storage befinden, der von Acronis Cyber Infrastructure bereitgestellt wird. Die Volumes werden als LUNs an einer Gruppe von zwei Zielen angeschlossen, die auf Acronis Cyber Infrastructure-Knoten laufen. Jedes Ziel hat zwei Portale, eines pro Netzwerkschnittstelle mit dem iSCSI-Traffic-Typ. Dies ergibt insgesamt vier auffindbare Endpunkte mit unterschiedlichen IP-Adressen. Jedes Ziel ermöglicht Zugriff auf alle LUNs, die an die Gruppe angeschlossen sind.

Die Ziele arbeiten im ALUA-Modus, sodass ein Pfad zum Volume bevorzugt wird und als ‚Aktiv/Optimiert‘ gilt, während der andere sich im Standby-Modus befindet. Der Pfad ‚Aktiv/Optimiert‘ wird normalerweise vom Initiator gewählt (expliziter ALUA-Modus). Falls der Initiator dies nicht tun kann (weil er dies nicht unterstützt oder es zu einer Zeitüberschreitung kommt), wird der Pfad vom Storage selbst gewählt (impliziter ALUA-Modus).

Die Netzwerkschnittstellen eth0 und eth1 auf jedem Knoten sind aus Redundanzgründen mit verschiedenen Switches verbunden. Der Initiator (z.B. VMware ESXi) ist ebenfalls mit beiden Switches verbunden und stellt einer VM die Volumes als iSCSI-Laufwerke 1 und 2 über verschiedene Netzwerkpfade zur Verfügung.

Wenn der Pfad ‚Aktiv/Optimiert‘ aus irgendeinem Grund nicht mehr verfügbar ist (weil beispielsweise der Knoten mit dem Ziel oder Netzwerk-Switch ausfällt), wird stattdessen der Standby-Pfad durch das andere Ziel verwendet, um eine Verbindung zum Volume herzustellen. Wenn der Pfad ‚Aktiv/Optimiert‘ wiederhergestellt ist, wird er auch wieder verwendet.

5.1.1. Überblick über den iSCSI-Workflow¶

Ein typischer Workflow, um Volumes per iSCSI zu exportieren, sieht folgendermaßen aus:

- Weisen Sie das Netzwerk mit dem Traffic-Typ iSCSI einer Netzwerkschnittstelle auf jedem Knoten zu, den Sie einer Zielgruppe hinzufügen werden. Siehe den Abschnitt ‚Netzwerke und Traffic-Typen verwalten‘.

- Erstellen Sie eine Zielgruppe auf den ausgewählten Knoten. Siehe den Abschnitt ‚Zielgruppen erstellen‘.

- Erstellen Sie Volumes und schließen Sie diese als LUNs an die Zielgruppe an. In der Regel geschieht dies beim Erstellen der Zielgruppe. Sie können dies aber auch später tun, wie im Abschnitt ‚Volumes verwalten‘ beschrieben.

- Optional können Sie die CHAP- und ACL-Autorisierung für die Zielgruppe aktivieren: erstellen Sie CHAP-Konten, wiesen Sie diese der Zielgruppe zu, füllen Sie die Zugriffssteuerungsliste (ACL) der Gruppe. In der Regel geschieht dies beim Erstellen der Zielgruppe. Sie können dies aber auch später tun, wie im Abschnitt ‚Den Zugriff auf Zielgruppen einschränken‘ beschrieben.

- Verbinden Sie die Initiatoren mit den Zielen mithilfe der Standard-Tools Ihres Betriebssystems oder Produkts (weitere Informationen finden Sie in der Storage-Benutzeranleitung). Wenn Sie die Ziel-IQNs einsehen wollen, müssen Sie auf den Zielgruppennamen klicken.

5.1.1.1. iSCSI-Ziele älterer Versionen verwalten¶

Nach dem Upgrade auf Acronis Cyber Infrastructure 2.5 können Sie ältere iSCSI-Ziele (Legacy-iSCSI-Ziele), die mit Version 2.4 erstellt wurden, gemeinsam mit neuen Zielen ausführen. Für jedes ältere Ziel wird automatisch eine Zielgruppe erstellt und die iSCSI-LUNs werden zu iSCSI-Volumes verschoben. Eine solche Zielgruppe erhält einen Namen im Format gruppe:<zielname>. So wird beispielsweise das iSCSI-Ziel mit dem IQN iqn.2014-06.com.vstorage:ziel1 in der Zielgruppe namens gruppe:ziel1 abgelegt.

Im Admin-Bereich können Sie ältere Ziele nur verwalten, indem Sie diese löschen und Volumes von ihnen trennen. Die volle Funktionalität ist über das Utility vstorage-iscsi verfügbar und wird in der Befehlszeilenanleitung für Administratoren von Acronis Storage 2.4 beschrieben.

Weil ältere iSCSI-Ziele nicht den ALUA-Modus unterstützen, sind deren LUNs nicht hochverfügbar. Wenn Sie Hochverfügbarkeit für diese aktivieren wollen, müssen Sie ein Volume von einer älteren Zielgruppe trennen und es dann an eine neu erstellte anschließen (wie in den Abschnitten ‚Volumes trennen‘ und ‚Volumes an Zielgruppen anschließen‘ beschrieben).

5.1.2. Zielgruppen verwalten¶

In diesem Abschnitt wird erläutert, wie Sie Gruppen von iSCSI-Zielen erstellen und verwalten können.

5.1.2.1. Zielgruppen erstellen¶

Bevor Sie irgendeine Zielgruppe erstellen, müssen Sie das Netzwerk mit dem Traffic-Typ ‚iSCSI‘ einer Netzwerkschnittstelle auf jedem Knoten zuweisen, den Sie einer Zielgruppe hinzufügen werden.

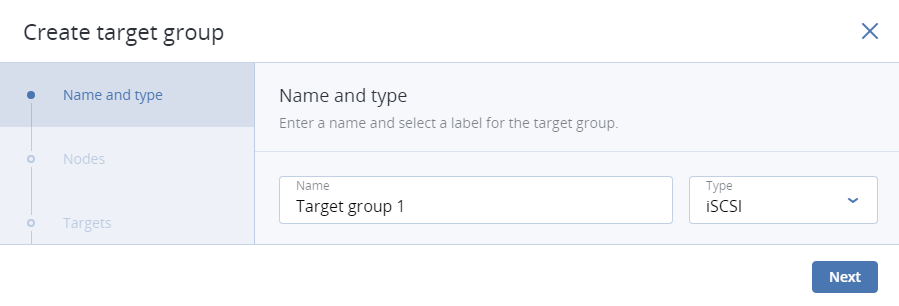

Wenn Sie eine Zielgruppe erstellen wollen, öffnen Sie zuerst den Bereich STORAGE-SERVICES –> Block-Storage –> ZIELGRUPPEN und klicken Sie dann auf den Befehl Zielgruppe erstellen. Daraufhin wird ein Assistent geöffnet, wo Sie Folgendes tun müssen:

Geben Sie bei Name und Typ einen Zielgruppennamen ein und wählen Sie einen Typ aus: iSCSI oder Fibre Channel.

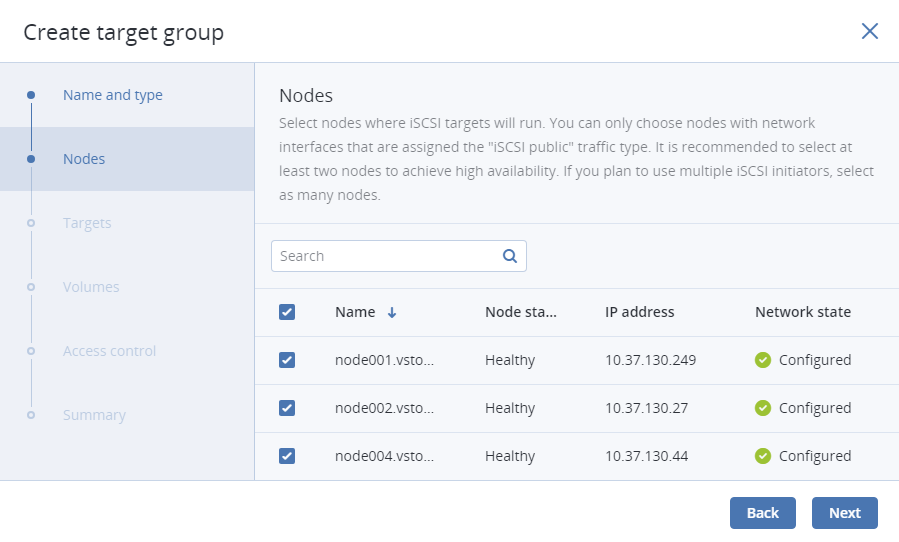

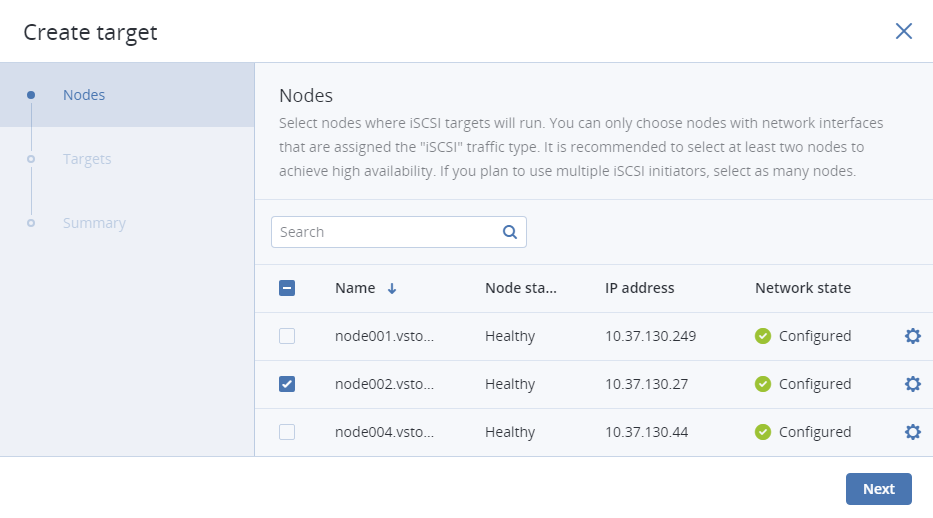

Wählen Sie bei Knoten die Knoten aus, die der Zielgruppe hinzugefügt werden sollen. Auf diesen Knoten werden die iSCSI-Ziele ausgeführt. Sie können nur Knoten mit solchen Netzwerkschnittstellen auswählen, denen der Traffic-Typ iSCSI zugewiesen wurde. Es wird empfohlen, mindestens zwei Knoten in der Zielgruppe zu haben, um Hochverfügbarkeit zu erreichen. Wenn Sie planen, mehrere iSCSI-Initiatoren zu verwenden, sollten Sie so viele Knoten wie möglich in der Zielgruppe haben.

Der optimale Weg besteht in der Erstellung eines Ziels pro Knoten, wenn Sie das iSCSI-Protokoll verwenden, und eines Ziels pro FC-Port, wenn Sie das Fibre Channel-Protokoll verwenden.

Wenn die Knoten-Netzwerkschnittstellen nicht konfiguriert sind, müssen Sie auf das Zahnradsymbol klicken, die erforderlichen Netzwerke auswählen und anschließend auf Anwenden klicken.

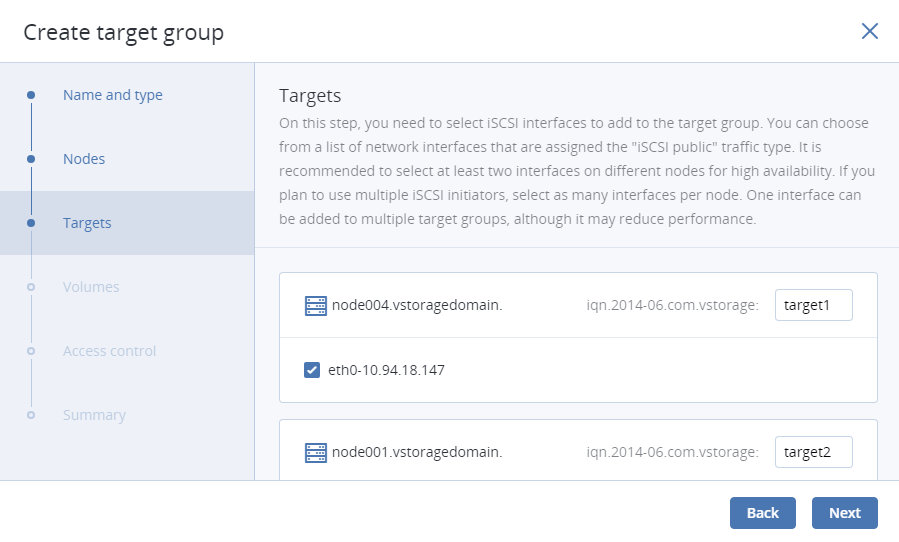

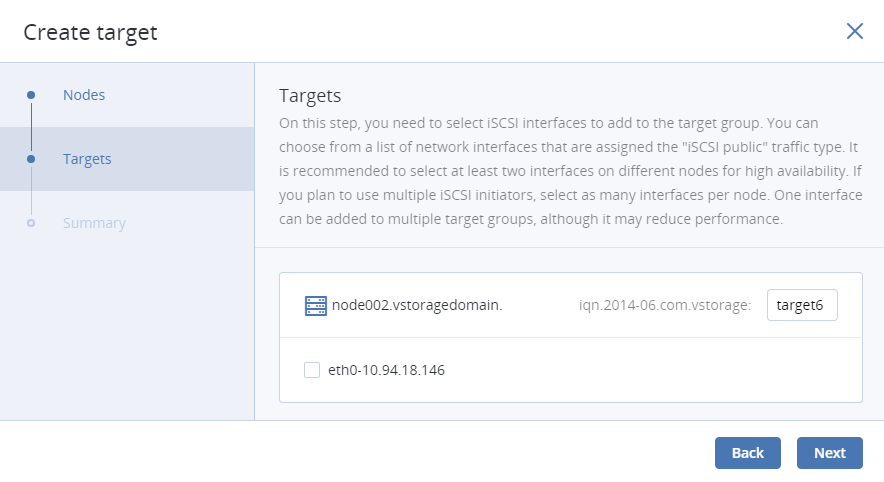

Wählen Sie bei Ziele die iSCSI-Schnittstellen aus, die der Zielgruppe hinzugefügt werden sollen. Sie können aus einer Liste von Netzwerkschnittstellen auswählen, denen der Traffic-Typ iSCSI zugewiesen wurde. Wenn Sie planen, mehrere iSCSI-Initiatoren zu verwenden, sollten Sie so viele Schnittstellen wie möglich pro Knoten auswählen. Eine Schnittstelle kann auch mehreren Zielgruppen hinzugefügt werden; dies kann aber die Performance beeinträchtigen.

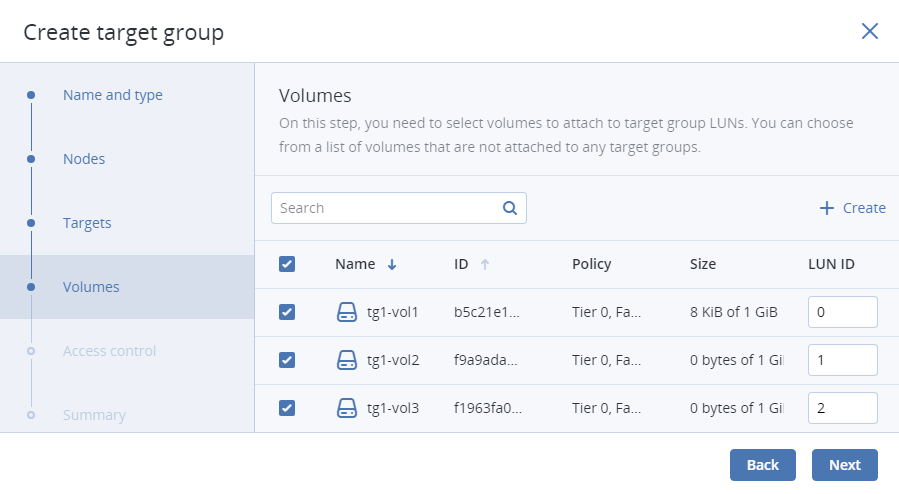

Wählen Sie bei Volumes diejenigen Volumes aus, die an die Zielgruppen-LUNs angeschlossen werden sollen. Sie können aus einer Liste von Volumes wählen, die an keine Zielgruppe angeschlossen sind. Wenn keine Volumes verfügbar sind, können Sie diese in diesem Schritt erstellen, sodass sie automatisch an die Zielgruppe angeschlossen werden. Sie können die Volumes aber auch später erstellen und dann manuell anschließen.

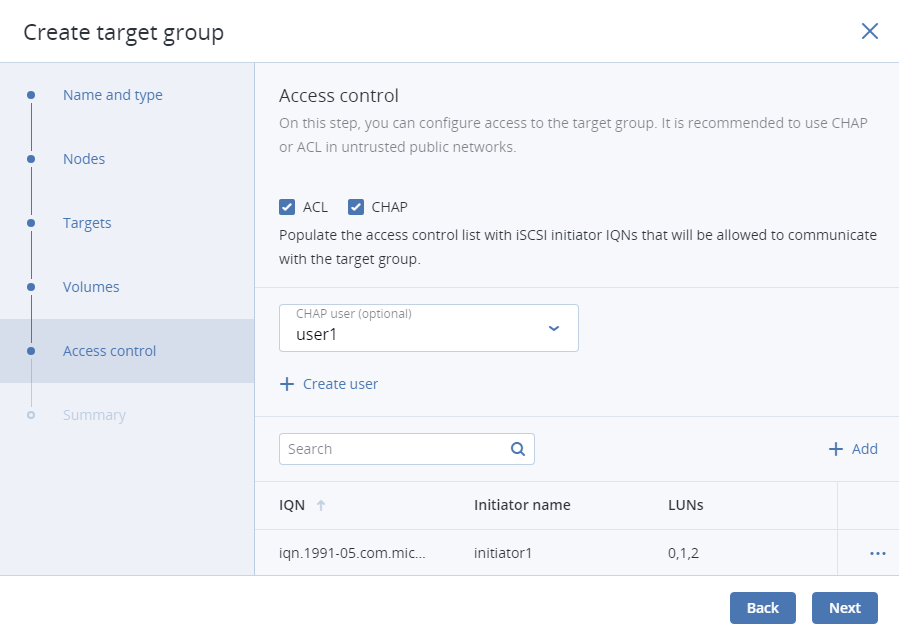

Konfigurieren Sie bei Zugriffssteuerung den Zugriff auf die Zielgruppe. Es wird empfohlen, in nicht vertrauenswürdigen öffentlichen Netzwerken CHAP oder ACL zu verwenden. Ohne Zugriffssteuerung sind jegliche Verbindungen mit der Zielgruppe erlaubt. Weitere Informationen finden Sie im Abschnitt ‚Den Zugriff auf Zielgruppen einschränken‘.

Überprüfen Sie bei Zusammenfassung die Details der Zielgruppe. Bei Bedarf können Sie zurückgehen und diese ändern. Klicken Sie auf Erstellen.

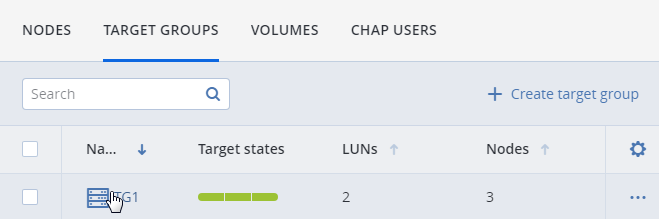

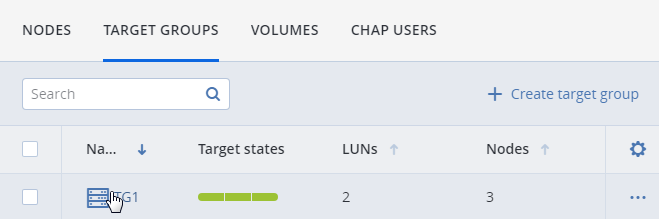

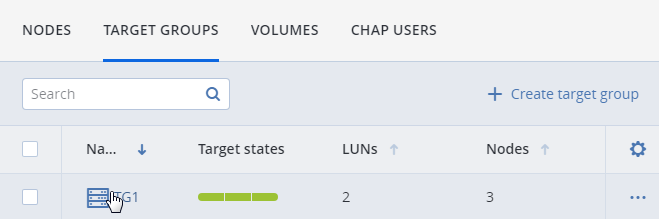

Die erstellte Zielgruppe wird auf der Registerkarte ZIELGRUPPEN erscheinen. Ihre Ziele werden automatisch gestartet.

5.1.2.2. Ziele hinzufügen¶

Gehen Sie folgendermaßen vor, um einer Zielgruppe ein Ziel hinzuzufügen:

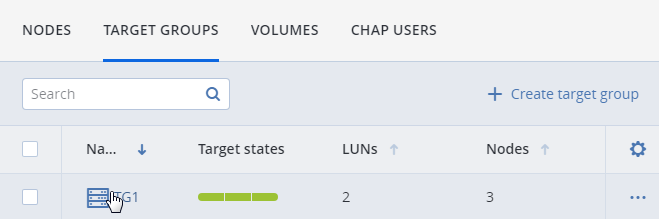

Öffnen Sie STORAGE-SERVICES –> Block-Storage –> ZIELGRUPPEN und klicken Sie auf den Namen der gewünschten Zielgruppe, um diese zu öffnen.

Klicken Sie in der Registerkarte ZIELE auf den Befehl Ziel hinzufügen. Der Assistent Ziel erstellen wird geöffnet.

Wählen Sie bei Knoten die Knoten aus, die der Zielgruppe hinzugefügt werden sollen. Auf diesen Knoten werden die iSCSI-Ziele ausgeführt. Sie können nur Knoten mit solchen Netzwerkschnittstellen auswählen, denen der Traffic-Typ iSCSI zugewiesen wurde. Es wird empfohlen, mindestens zwei Knoten in der Zielgruppe zu haben, um Hochverfügbarkeit zu erreichen. Wenn Sie planen, mehrere iSCSI-Initiatoren zu verwenden, sollten Sie so viele Knoten wie möglich in der Zielgruppe haben.

Der optimale Weg besteht in der Erstellung eines Ziels pro Knoten, wenn Sie das iSCSI-Protokoll verwenden, und eines Ziels pro FC-Port, wenn Sie das Fibre Channel-Protokoll verwenden.

Wenn die Knoten-Netzwerkschnittstellen nicht konfiguriert sind, müssen Sie auf das Zahnradsymbol klicken, die erforderlichen Netzwerke auswählen und anschließend auf Anwenden klicken.

Wählen Sie bei Ziele die iSCSI-Schnittstellen aus, die der Zielgruppe hinzugefügt werden sollen. Sie können aus einer Liste von Netzwerkschnittstellen auswählen, denen der Traffic-Typ iSCSI zugewiesen wurde. Wenn Sie planen, mehrere iSCSI-Initiatoren zu verwenden, sollten Sie so viele Schnittstellen wie möglich pro Knoten auswählen. Eine Schnittstelle kann auch mehreren Zielgruppen hinzugefügt werden; dies kann aber die Performance beeinträchtigen.

Überprüfen Sie bei Zusammenfassung die Details des Ziels. Bei Bedarf können Sie zurückgehen und diese ändern. Klicken Sie auf Weiter.

Das erstellte Ziel wird auf der Registerkarte Ziele angezeigt.

5.1.2.3. Ziele starten und stoppen¶

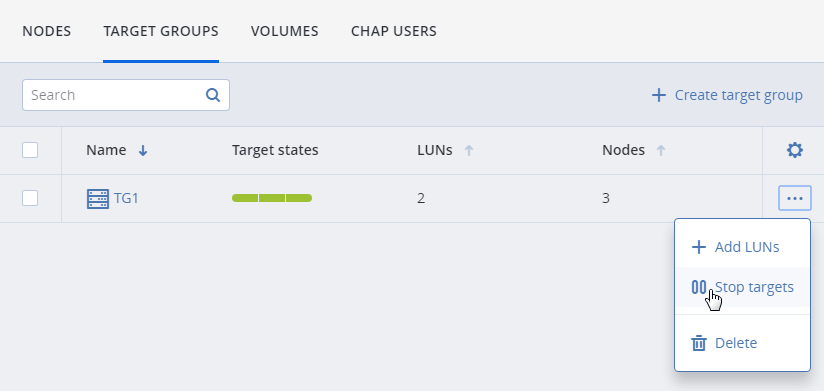

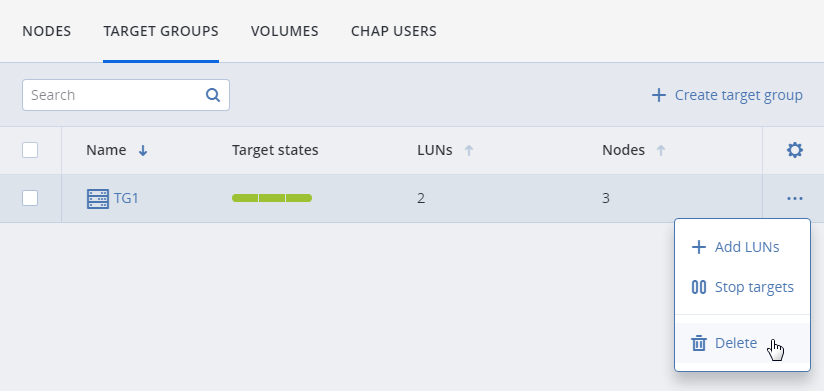

Wenn Sie alle Ziele in einer Zielgruppe starten oder stoppen wollen, müssen Sie STORAGE-SERVICES –> Block-Storage –> ZIELGRUPPEN öffnen, auf das Drei-Punkte-Symbol der gewünschten Zielgruppe klicken und dann auf Ziele starten bzw. Ziele stoppen.

5.1.2.4. Ziele löschen¶

Gehen Sie folgendermaßen vor, um ein Ziel aus einer Zielgruppe zu löschen:

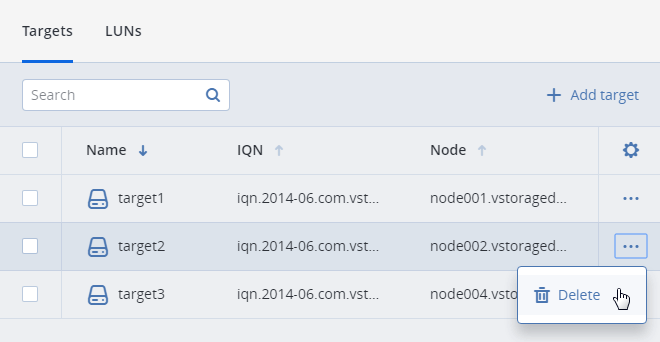

Öffnen Sie STORAGE-SERVICES –> Block-Storage –> ZIELGRUPPEN und klicken Sie auf den Namen der gewünschten Zielgruppe, um diese zu öffnen.

Klicken Sie in der Registerkarte Ziele auf das Drei-Punkte-Symbol der gewünschten Zielgruppe und dann auf Löschen.

Klicken Sie im Bestätigungsfenster auf Löschen. Klicken Sie auf die Box Erzwingen, wenn Sie ein Ziel mit aktiven Verbindungen löschen wollen.

Wenn Sie ein Ziel auf dem Pfad ‚Aktiv/Optimiert löschen (in den LUN-Details angezeigt), wird dieser Pfad zu einem anderes Ziel umgeschaltet.

5.1.2.5. Zielgruppen löschen¶

Wenn Sie eine Zielgruppe löschen wollen, müssen Sie zuerst den Bereich STORAGE-SERVICES –> Block-Storage –> ZIELGRUPPEN öffnen, dann auf das Drei-Punkte-Symbol der gewünschten Zielgruppe klicken und anschließend auf den Befehl Löschen.

Klicken Sie im Bestätigungsfenster auf Löschen. Klicken Sie auf die Box Erzwingen, wenn Sie eine Zielgruppe mit aktiven Verbindungen löschen wollen.

5.1.3. Volumes verwalten¶

In diesem Abschnitt wird beschrieben, wie Sie Volumes erstellen und verwalten können, die per iSCSI exportiert werden sollen.

5.1.3.1. Volumes erstellen¶

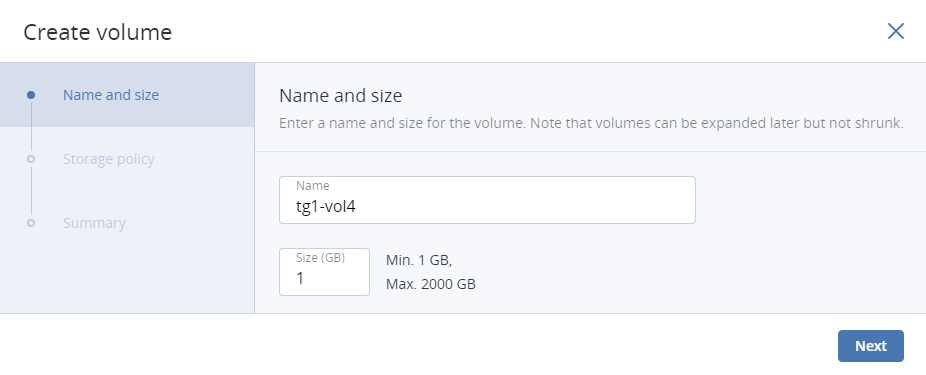

Es ist zwar bequem, während der Erstellung einer Zielgruppe auch die gewünschten Volumes anzulegen, aber Sie können dies auch jederzeit nachträglich tun:

Öffnen Sie STORAGE-SERVICES –> Block-Storage –> VOLUMES und klicken Sie auf den Befehl Volume erstellen. Daraufhin wird ein Assistent geöffnet.

Geben Sie bei Name und Größe eine Bezeichnung für das Volume ein und spezifizieren Sie eine Größe in Gigabyte. Beachten Sie, dass Volumes später erweitert, aber nicht verkleinert werden können.

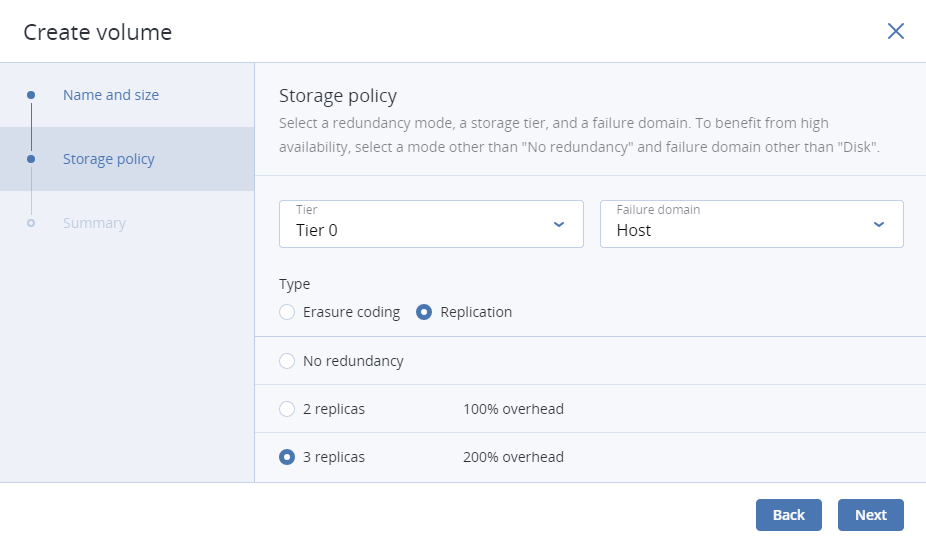

Wählen Sie bei On Storage-Richtlinie einen Redundanzmodus, eine Storage-Ebene und eine Fehlerdomäne. Um Hochverfügbarkeit nutzen zu können, sollten Sie einen anderen Modus als Ohne Redundanz und eine andere Fehlerdomäne als Laufwerk auswählen.

Überprüfen Sie bei Zusammenfassung die Details des Volumes. Bei Bedarf können Sie zurückgehen und diese ändern. Klicken Sie auf Erstellen.

5.1.3.2. Volumes an Zielgruppen anschließen¶

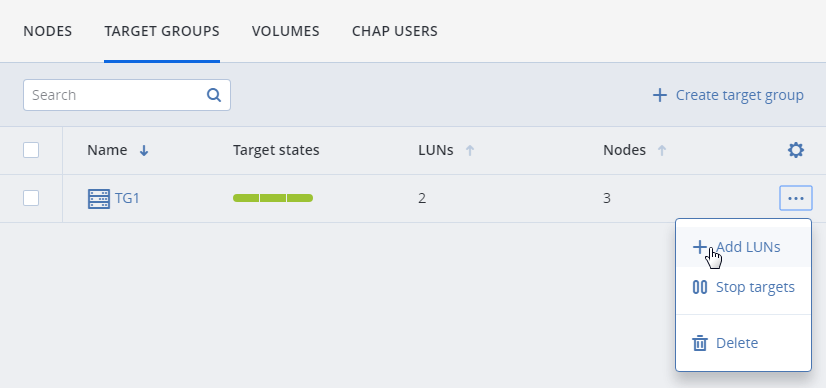

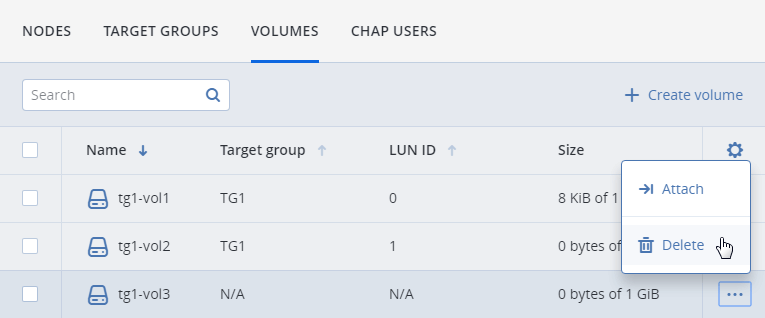

Gehen Sie folgendermaßen vor, um einer Zielgruppe ein Volume als LUN hinzuzufügen:

Öffnen Sie zuerst STORAGE-SERVICES –> Block-Storage –> ZIELGRUPPEN, klicken Sie dann auf das Drei-Punkte-Symbol der gewünschten Zielgruppe und anschließend auf den Befehl LUNs hinzufügen.

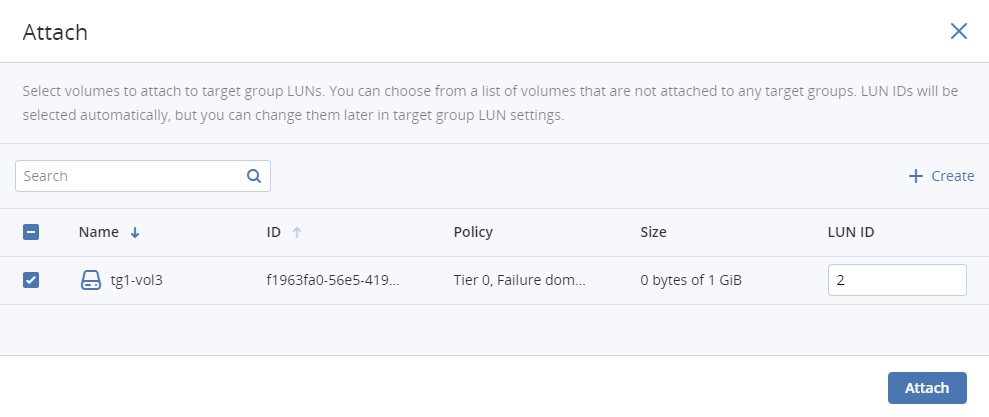

Wählen Sie im geöffneten Fenster Anschließen diejenigen Volumes aus, die an die Zielgruppe angeschlossen werden sollen, und klicken Sie dann auf Anschließen. Beachten Sie, dass Sie die Volumes möglicherweise zuvor erstellen müssen, wenn dies notwendig ist.

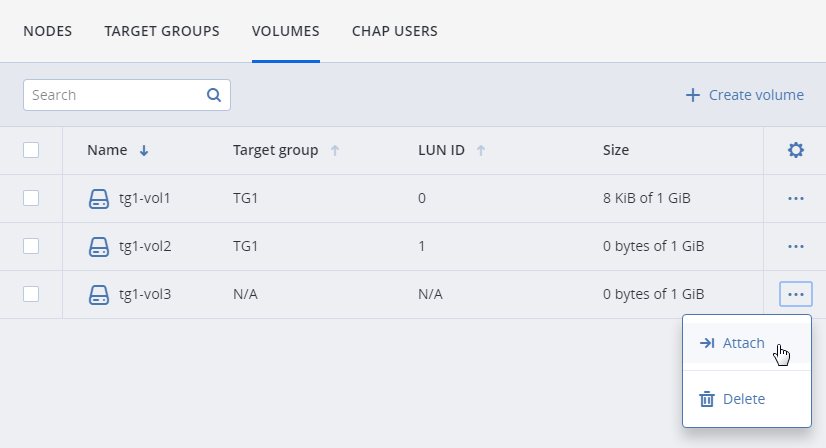

Alternativ können Sie die gleiche Aktion auch auf der Registerkarte VOLUMES durchführen:

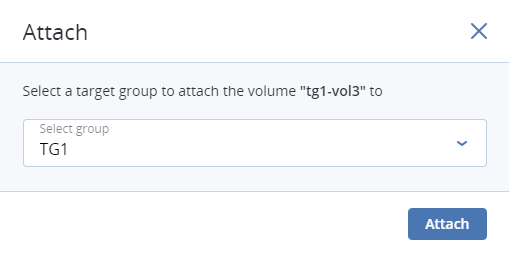

Klicken Sie auf das Drei-Punkte-Symbol des gewünschten Volumes und dann auf Anschließen.

Wählen Sie in dem geöffneten Fenster Anschließen eine Zielgruppe aus und klicken Sie dann auf den Befehl Anschließen.

5.1.3.3. LUN-Limits festlegen¶

Gehen Sie folgendermaßen vor, um für ein Volume, das als LUN an eine Zielgruppe angeschlossen ist, eine Lese/Schreib-Begrenzung festzulegen:

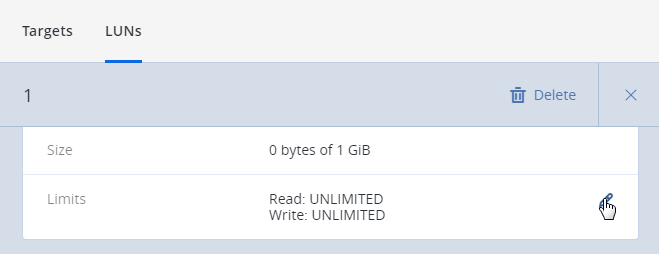

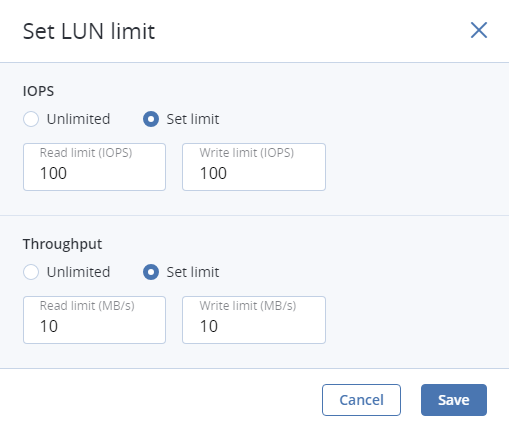

Öffnen Sie STORAGE-SERVICES –> Block-Storage –> ZIELGRUPPEN, klicken Sie auf den Namen der gewünschten Zielgruppe, um diese zu öffnen, und wechseln Sie dann zu LUNs.

Klicken Sie auf die gewünschte LUN, um deren Details zu öffnen, und dann auf das Stiftsymbol Limits.

Geben Sie im geöffneten Fenster LUN-Limit festlegen die gewünschten Begrenzungswerte ein und klicken Sie dann auf Speichern.

Die gesetzten Limits werden in den LUN-Details angezeigt.

5.1.3.4. Volumes trennen¶

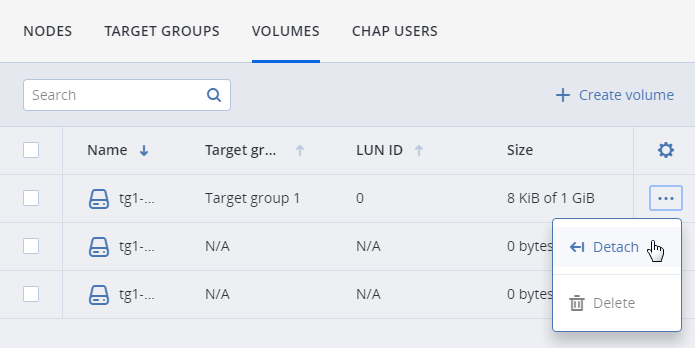

Gehen Sie folgendermaßen vor, um ein Volume von Zielgruppe zu trennen:

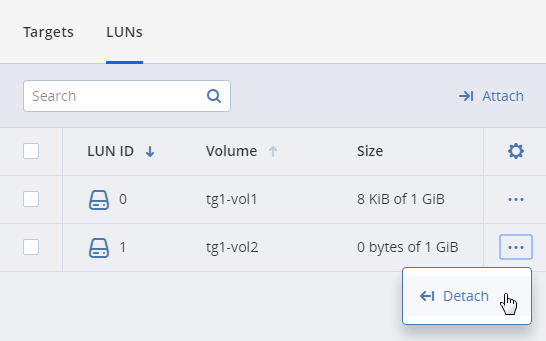

Öffnen Sie STORAGE-SERVICES –> Block-Storage –> ZIELGRUPPEN, klicken Sie auf den Namen der gewünschten Zielgruppe, um diese zu öffnen, und wechseln Sie dann zu LUNs.

Klicken Sie auf die Drei-Punkte-Schaltfläche der gewünschten LUN und dann auf Trennen.

Alternativ können Sie auch den Bereich STORAGE-SERVICES –> Block-Storage –> VOLUMES öffnen, dann auf das Drei-Punkte-Symbol des gewünschten Volumes klicken und anschließend auf den Befehl Trennen.

5.1.3.5. Volumes löschen¶

Wenn Sie ein Volume löschen wollen, das an keine Zielgruppe angeschlossen ist, müssen Sie zuerst den Bereich STORAGE-SERVICES –> Block-Storage –> VOLUMES öffnen, dann auf das Drei-Punkte-Symbol des gewünschten Volumes klicken und anschließend auf den Befehl Löschen.

5.1.4. Den Zugriff auf Zielgruppen einschränken¶

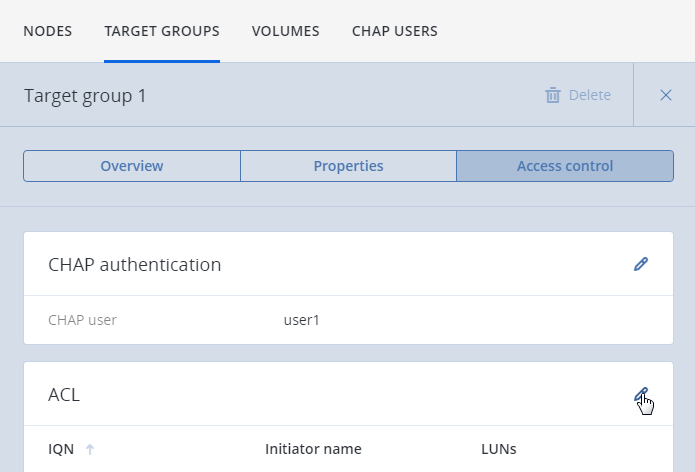

Sie können den Zugriff auf komplette Zielgruppen (und alle an diese angeschlossenen Volumes) über eine ACL-basierte Autorisierung sowie eine Kennwort-basierte Authentifizierung (CHAP) einschränken.

5.1.4.1. Zugriffssteuerungslisten (ACLs) verwalten¶

Eine Zugriffssteuerungsliste (ACL, Access Control List) beschränkt den Zugriff auf ausgewählte LUNs für bestimmte Initiatoren. Initiatoren, die nicht auf der Liste stehen, haben Zugriff auf alle LUNs in iSCSI-Zielgruppen. Auf Volumes, die über Fibre Channel-Zielgruppen exportiert werden, können jedoch nur Initiatoren zugreifen, die zur ACL der Gruppe hinzugefügt wurden.

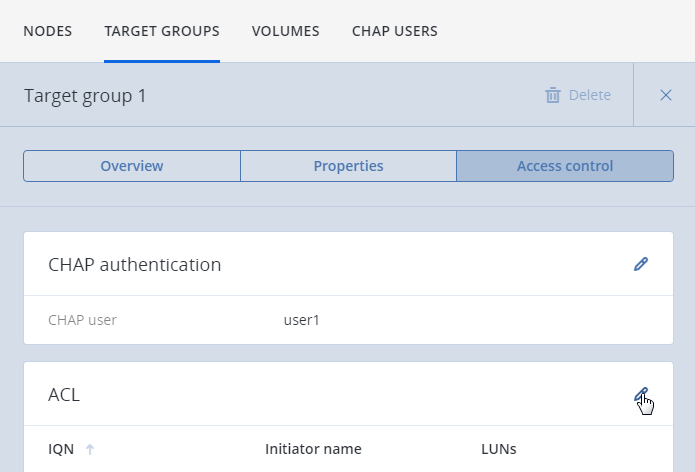

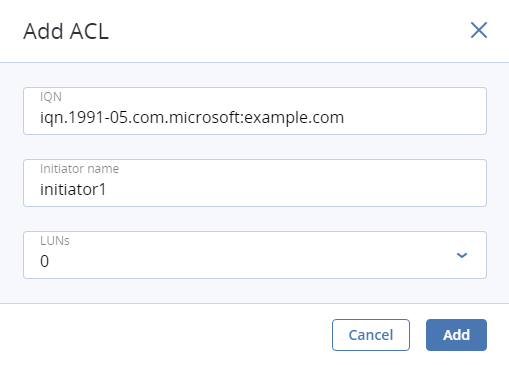

Gehen Sie folgendermaßen vor, um einen Initiator zur ACL einer Zielgruppe hinzuzufügen:

Öffnen Sie den Bereich STORAGE-SERVICES –> Block-Storage –> ZIELGRUPPEN und klicken Sie auf die gewünschte Zielgruppe in der Liste (irgendwo, außer auf den Namen der Gruppe).

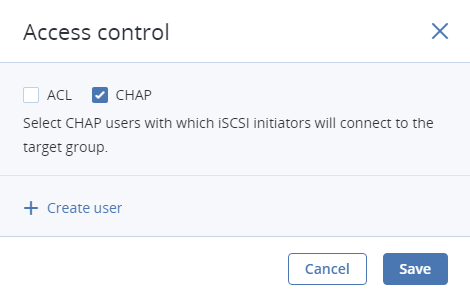

Klicken Sie in den geöffneten Gruppendetails auf den Befehl Zugriffssteuerung und dann auf das Stiftsymbol.

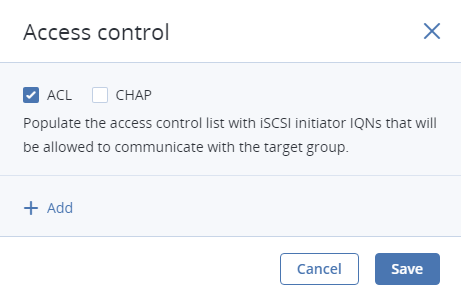

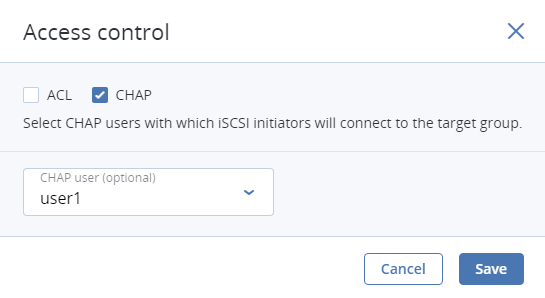

Aktivieren Sie im geöffneten Fenster Zugriffssteuerung das Kontrollkästchen ACL und klicken Sie dann auf Hinzufügen.

Spezifizieren Sie in dem sich öffnenden Fenster den IQN des Initiators, geben Sie einen Alias-Namen ein und wählen Sie die LUNs aus, auf die der Initiator zugreifen können soll. Klicken Sie auf Hinzufügen. Der Initiator wird in der Zugriffssteuerungsliste (ACL) angezeigt.

Klicken Sie, wenn Sie die ACL mit Initiatoren befüllt haben, auf den Befehl Speichern.

Wenn Sie Initiatoren in der ACL bearbeiten oder löschen wollen, müssen Sie auf das Stiftsymbol in den Zielgruppendetails klicken. Klicken Sie im geöffneten Fenster Zugriffssteuerung zuerst auf das Stiftsymbol des gewünschen Initiators und dann auf den Befehl Bearbeiten oder Löschen. Wenn Sie die ACL geändert haben, klicken Sie auf Speichern.

5.1.4.2. CHAP-Benutzer verwalten¶

CHAP (Challenge-Handshake Authentication Protocol) ermöglicht es, den Zugriff auf Ziele und deren LUNs zu beschränken, indem der Initiator Anmeldedaten (Benutzername, Kennwort) bereitstellen muss. CHAP-Konten gelten für komplette Zielgruppen. Fibre Channel-Zielgruppen verwenden kein CHAP.

Gehen Sie folgendermaßen vor, um für einen bestimmten CHAP-Benutzer den Zugriff auf eine Zielgruppe zu beschränken:

Öffnen Sie den Bereich STORAGE-SERVICES –> Block-Storage –> ZIELGRUPPEN und klicken Sie auf die gewünschte Zielgruppe in der Liste (irgendwo, außer auf den Namen der Gruppe).

Klicken Sie in den geöffneten Gruppendetails auf den Befehl Zugriffssteuerung und dann auf das Stiftsymbol.

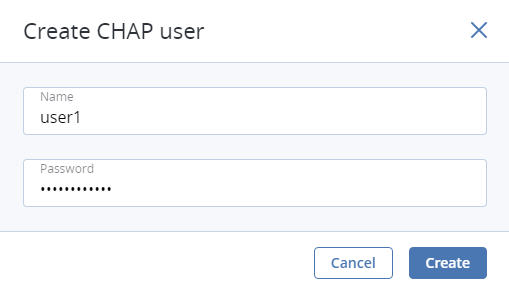

Aktivieren Sie im geöffneten Fenster Zugriffssteuerung das Kontrollkästchen CHAP und klicken Sie dann auf Benutzer erstellen.

Geben Sie im geöffneten Fenster CHAP-Benutzer erstellen einen Benutzernamen und ein Kennwort (12 bis 16 Zeichen lang) ein. Klicken Sie auf Erstellen.

Wählen Sie, wenn Sie zurück im Fenster Zugriffssteuerung sind, den gewünschten CHAP-Benutzer aus und klicken Sie dann auf Speichern.

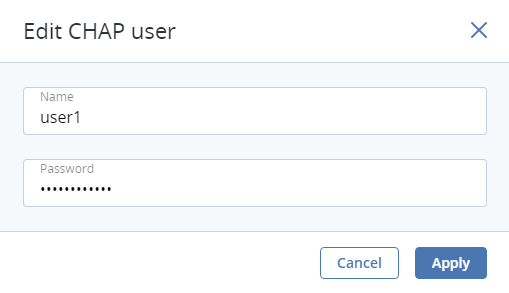

Wenn Sie das Kennwort eines CHAP-Benutzers ändern wollen, müssen Sie den Bereich STORAGE-SERVICES –> Block-Storage –> CHAP-BENUTZER öffnen, auf einen Benutzer klicken, um dessen Details einzusehen, und dann auf das Stiftsymbol klicken. Spezifizieren Sie im geöffneten Fenster CHAP-Benutzer bearbeiten ein neues Kennwort und klicken Sie dann auf Anwenden.

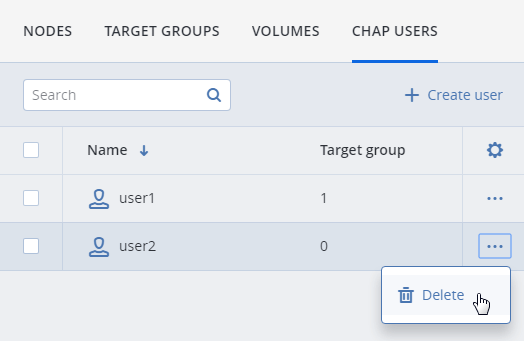

Wenn Sie einen CHAP-Benutzer löschen wollen, der keiner ACL hinzugefügt wurde, müssen Sie zuerst den Bereich STORAGE-SERVICES –> Block-Storage –> CHAP-BENUTZER öffnen, dann auf das Drei-Punkte-Symbol des Benutzers klicken und anschließend auf den Befehl Löschen.

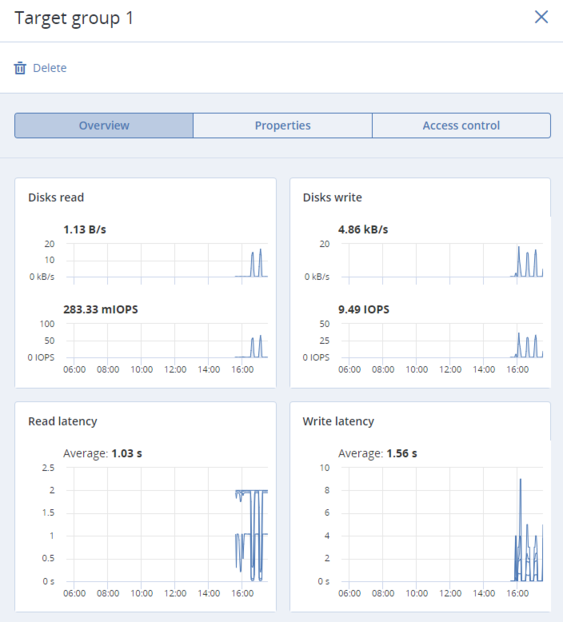

5.1.5. Zielgruppen überwachen¶

Nach der Erstellung einer Zielgruppe können Sie diese in der Registerkarte Überblick überwachen. Die Diagramme zeigen die I/O-Aktivitäten (für Lesen und Schreiben) sowie die Latenz über alle LUNs, die an die Zielgruppe angeschlossenen sind.

5.1.5.1. Erweitertes iSCSI-Monitoring über Grafana¶

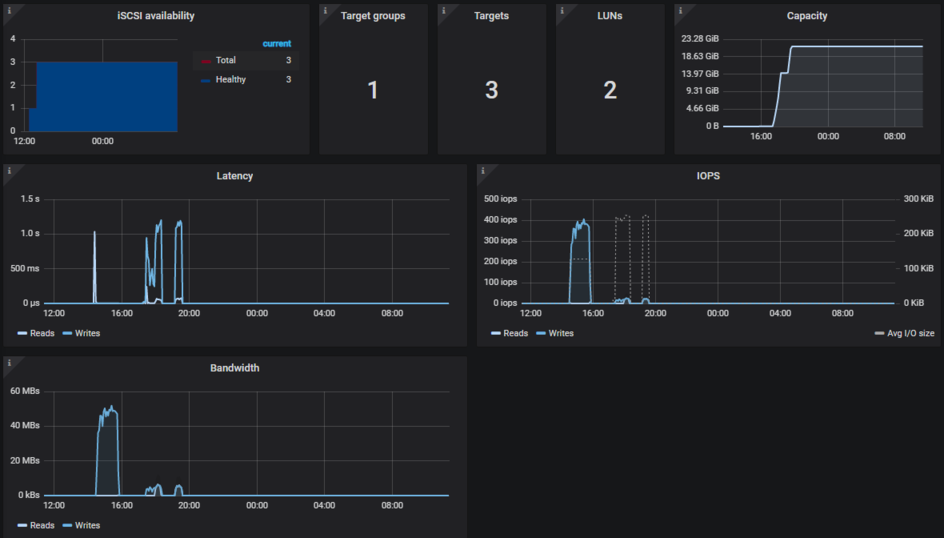

Gehen Sie für eine erweiterte Überwachung von Zielgruppen zur Anzeige MONITORING –> Dashboard und klicken Sie auf Grafana-Dashboard. Es wird eine separate Webbrowser-Registerkarte mit vorkonfigurierten Grafana-Dashboards geöffnet. Zwei davon sind für den iSCSI-Service vorbehalten. Sie können für jedes Diagramm eine detaillierte Beschreibung erhalten, wenn Sie in der oberen linken Ecke des Diagramms auf das i-Symbol klicken.

Beachten Sie im Dashboard iSCSI-Überblick die folgenden Diagramme:

- iSCSI-Verfügbarkeit. Das Diagramm zeigt die Verfügbarkeit des Ziels. Zeiträume, in denen die Ziele nicht verfügbar waren, werden rot hervorgehoben. Überprüfen Sie in diesem Fall auf den Knoten mit dem fehlgeschlagenen Service das Protokoll

/var/log/vstorage/iscsi/vstorage-target-monitor.logund melden Sie ein Problem. - Latzenz. Das Diagramm zeigt die aufgewendete Zeit für Lese- und Schreib-E/A-Operationen über alle iSCSI LUNs hinweg. Sie sollte mehrere Dutzend Millisekunden betragen, wobei die Spitzenwerte unter einer Sekunde liegen sollten.

Das Dashboard iSCSI-Details ist zur Fehlerbehebung durch den technischen Support gedacht. Wenn Sie eine bestimmte Zielgruppe, Sitzung, LUN oder ein Ziel überwachen wollen, müssen Sie diese(s) aus dem oberen Listenfeld auswählen.